Apa itu Cyber Security ?

Cyber Security adalah keamanan teknologi informasi, berfokus pada perlindungan komputer, jaringan, program dan data dari akses, perubahan atau perusakan yang tidak diinginkan atau tidak sah.

Cyber Security adalah keamanan teknologi informasi, berfokus pada perlindungan komputer, jaringan, program dan data dari akses, perubahan atau perusakan yang tidak diinginkan atau tidak sah.

Keamanan dunia maya memengaruhi kita semua ketika kita online, menggunakan perangkat seluler atau tablet, atau menggunakan layanan berbasis cloud. Kami semua berinteraksi dengan berbagai alat yang dirancang untuk melindungi informasi pribadi Anda, serupa dengan alat yang digunakan untuk melindungi infrastruktur negara kami. Sangat penting bagi semua orang untuk memahami cybersecurity dan peran kita dalam aman sambil tetap terhubung untuk meminimalkan kemungkinan insiden.

Cyber Security dapat didefinisikan sebagai: “Aktivitas atau proses, kemampuan atau kemampuan, atau negara tempat sistem informasi dan komunikasi dan informasi yang terkandung di dalamnya dilindungi dari dan / atau dibela terhadap kerusakan, penggunaan atau modifikasi yang tidak sah, atau eksploitasi.”

Cyber Security berfokus untuk melindungi komputer, perangkat seluler, tablet, jaringan, program, dan data dari akses atau manipulasi yang tidak sah. Memahami cybersecurity adalah langkah pertama untuk melindungi diri Anda, keluarga dan organisasi Anda.

Serangan cyber sekarang terjadi di seluruh dunia dengan kecepatan yang semakin cepat. Baru-baru ini, Kantor Manajemen Personalia mengumumkan bahwa peretas mencuri nomor jaminan sosial dan informasi sensitif lainnya bagi lebih dari 21 juta orang. Sony Pictures memiliki perusahaan dan email pribadi yang diretas serta informasi gaji untuk wakil presiden dan eksekutif. Stuxnet adalah virus komputer AS dan Israel yang didesas-desuskan untuk menyerang sentrifugal yang digunakan untuk mengontrol mesin yang penting untuk pembuatan senjata nuklir.

Karena semakin banyak perusahaan dan pemerintah yang mengandalkan internet, hal ini membuat mereka rentan terhadap serangan maya jahat dari kelompok peretas dan negara-negara yang menggunakan peretas untuk menyusup ke negara-negara yang sistem komputernya sensitif.

Ada kebutuhan yang sangat mendesak bagi para profesional keamanan cyber untuk mengisi banyak celah kerah putih yang bermunculan ketika perusahaan berjuang untuk melindungi program mereka dari serangan luar.

Istilah Cyber Security

Saat Anda menguasai keterampilan cyber Security baru, Anda akan dihadapkan pada istilah baru yang terus berkembang dan berkembang. Setiap tantangan dan pencapaian baru akan membuka pintu bagi konsep-konsep baru yang harus didefinisikan dengan jelas dan didemonstrasikan secara profesional.

Sementara beberapa istilah keamanan komputer telah menjadi lumrah di masyarakat kita, yang lain tetap agak misterius bagi mereka yang baru pertama kali bertemu.

Berikut adalah beberapa istilah dasar Internet dan keamanan dunia maya yang dapat membantu Anda saat Anda menambah pengetahuan di bidang yang menantang ini.

- Antivirus Software. Sebagian besar pengguna internet sangat menyadari program ini karena hampir setiap komputer yang dijual saat ini menyediakan setidaknya akses jangka pendek ke jenis perangkat lunak ini. Singkatnya, program-program ini melindungi komputer Anda dari virus atau kode Internet yang dapat dengan cepat menonaktifkan komputer Anda (atau seluruh jaringan). Ketika berfungsi dengan benar dengan semua pembaruan yang diperlukan, perangkat lunak ini akan terus memantau komputer Anda untuk mencegah virus dari “menginfeksi” itu;

- Attack. Orang-orang melakukan serangan aktif dan pasif yang disengaja saat mencoba melewati kontrol keamanan komputer. Selama serangan aktif, pelaku mencoba mengubah data, sumber daya, atau operasi sistem. Namun, serangan pasif hanya melibatkan upaya untuk mengakses dan menggunakan informasi sistem komputer –tanpa mencoba mengubah sumber daya, operasi, atau datanya;

- Back Door. Kadang-kadang digunakan secara bergantian dengan istilah “pintu perangkap,” perancang perangkat lunak atau peranti keras membuat ini untuk memungkinkan dirinya (atau orang lain yang diistimewakan) untuk menghindari keamanan komputer;

- Blanded Threats. Peretas atau teroris maya yang mendekati jaringan komputer menggunakan ancaman campuran berusaha memaksimalkan kerusakan yang dapat mereka rasakan dengan menggunakan sifat yang berbeda dari kedua virus dan worm. Sebagai contoh, seorang penyerang mungkin mencoba mengirim virus e-mail dengan Trojan Horse yang tertanam dalam file HTML. Contoh terakhir dari ancaman campuran mencakup Bugbear dan CodeRed;

- Bots. Seseorang menyerang komputer Anda dengan bot – atau agen pengendali jarak jauh – dengan melewati firewall dan perangkat lunak antivirus. Setelah terinstal di komputer Anda, bot menjadi bagian dari jaringan bot (botnet) bahwa hacker atau pemilik bot / bot herder dapat memanipulasi sesuka hati. Bot dapat menginstal berbagai jenis spyware (atau logika jahat) di komputer Anda, memungkinkan pemilik bot untuk mengambil alih setiap kali terhubung ke Internet. Beberapa orang menggunakan istilah “zombie” secara bergantian dengan istilah “bot;”

- Cyber Security. “Kegiatan atau proses, kemampuan atau kemampuan, atau negara tempat sistem informasi dan komunikasi dan informasi yang terkandung di dalamnya dilindungi dari dan / atau dibela terhadap kerusakan, penggunaan atau modifikasi yang tidak sah, atau eksploitasi;

- Cyber Exercise. “Ini adalah acara yang direncanakan di mana organisasi mensimulasikan gangguan maya untuk mengembangkan atau menguji kemampuan seperti mencegah, mendeteksi, mengurangi, menanggapi atau memulihkan dari gangguan tersebut.”

- Encryption. “Proses menerjemahkan plaintext ke ciphertext.” Data tidak terenkripsi disebut plaintext sementara data yang dienkripsi disebut sebagai ciphertext. Dua tipe utama enkripsi disebut sebagai asimetris dan simetris;

- Firewall. “Kemampuan untuk membatasi lalu lintas jaringan antara jaringan dan / atau sistem informasi.” Dengan kata lain, itu “Perangkat keras / perangkat lunak atau program perangkat lunak yang membatasi lalu lintas jaringan sesuai dengan seperangkat aturan apa akses dan tidak diperbolehkan atau berwenang; “

- Gateway. Ini hanyalah sebuah jembatan antara dua jaringan komputer;

- Hacker. Pengguna tidak sah yang berusaha mengganggu atau merusak secara permanen komputer individu – atau seluruh jaringan komputer;

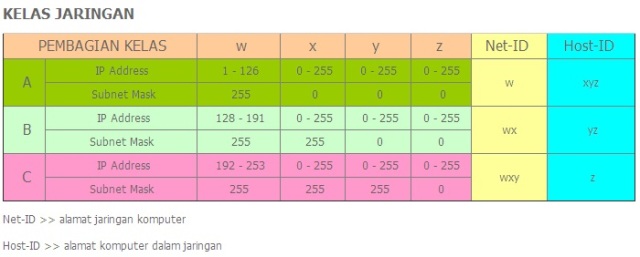

- Internet. Jumlah pengguna komputer yang terus bertambah secara teratur berkomunikasi satu sama lain melalui jaringan global global ini. Bahkan, ada 3,5 miliar pengguna internet pada awal 2016 *;

- Intranet. “Sebuah jaringan yang didasarkan pada protokol TCP / ICP (internet) milik sebuah organisasi, biasanya sebuah perusahaan, hanya dapat diakses oleh anggota organisasi, karyawan, atau orang lain dengan otorisasi.” Sebuah firewall khusus dirancang untuk melindungi situs web intranet dari mereka yang tidak sah untuk menggunakannya;

- A keylogger. Jenis program berbahaya atau berbahaya ini digunakan untuk menyusup komputer Anda untuk merekam informasi tentang semua aktivitas keyboard komputer Anda, termasuk semua aktivitas browsing Internet, penggunaan e-mail dan komunikasi pesan instan;

- Malicious Code. Ini mengacu pada semua jenis perangkat lunak yang terpasang di komputer Anda (sistem) dan dapat melakukan aktivitas yang tidak sah. Malware adalah istilah serupa yang mengacu pada perangkat lunak berbahaya yang dibuat untuk merusak, mengganggu, atau bahkan mungkin menghancurkan komputer (sistem) dengan virus, Trojan horse, dan program berbahaya lainnya;

- Phishing. Program penipuan internet ini sering menghubungi orang yang tidak curiga melalui e-mail, mendesak mereka untuk mengunjungi situs web palsu yang dirancang agar terlihat seperti yang dijalankan oleh bank terkenal atau lembaga keuangan lainnya. Pelaku kemudian mencoba untuk mendapatkan informasi pribadi dengan memberi tahu pengguna bahwa sudah saatnya memperbarui kata sandi atau nama pengguna akun mereka. Jika orang yang tidak mematuhi, semua jenis penipuan, termasuk pencurian identitas, dapat terjadi;

- Spyware. Jenis perangkat lunak ini dipasang di jaringan komputer tanpa sepengetahuan pemiliknya. Tujuan utamanya adalah untuk mengumpulkan informasi pribadi / kelompok dan mengkomunikasikannya kepada pihak ketiga yang tidak dikenal. Spyware dapat memonitor aktivitas Anda dan bahkan mengambil informasi penting seperti nomor kartu kredit, nama pengguna dan kata sandi;

- Trojan Horse. Jenis program komputer berbahaya ini dapat dengan mudah dipasang di komputer Anda saat Anda mengunduh program atau file yang tidak dikenal dari Internet (atau cukup membuka lampiran email yang tidak dikenal). Sebuah Trojan horse hampir selalu merusak komputer Anda dalam beberapa cara;

- Virus. Virus komputer adalah “perangkat lunak” berbahaya yang melekat pada program lain untuk merusak atau menghancurkan kemampuan komputer untuk berfungsi secara normal;

- Worm. Ini adalah program independen yang mereplikasi (mereproduksi) dari mesin ke mesin di seluruh koneksi jaringan, sering menyumbat jaringan dan sistem informasi ketika menyebar.

Sumber : Breaking Into Cyber Security, Module 1, What is Cyber Security and What Are the Basics

Cara Menjadi Spesialis Cyber Security

Anda telah membaca berita tentang semua serangan cyber baru-baru ini, Anda memiliki minat dalam komputer dan Anda ingin memulai karir baru sebagai profesional keamanan cyber. Di mana Anda mulai? Ada 3 jalur utama yang dapat Anda ambil untuk memajukan karir Anda dalam teknologi informasi dan keamanan informasi:

- Ambil dan Lulus Sertifikasi Cybersecurity

- Meraih Gelar Cybersecurity dari Universitas Terakreditasi

- Mulailah dengan mengambil kursus “Breaking Into Cyber Security” untuk memahami lanskap Keamanan Maya dan mengembangkan rencana pengembangan karir untuk diri Anda sendiri.